Microsoft hat im Rahmen des Updates für Februar 2026 ein umfassendes Sicherheitspaket für Windows 10- und Windows 11-Nutzer veröffentlicht. Das Update behebt insgesamt 55 Sicherheitslücken, von denen sechs aktiv ausgenutzt werden und drei bereits öffentlich bekannt waren. Neben kritischen Sicherheitskorrekturen enthält es auch Verbesserungen der Systemstabilität und der Treiberkompatibilität. Darüber hinaus verteilt das Unternehmen mit diesem Paket weiterhin technische Updates, die den Übergangsprozess für die im Juni 2026 ablaufenden Secure Boot-Zertifikate unterstützen.

Verbesserungen mit dem Windows-Patch vom Februar 2026

Der bemerkenswerteste Teil des Updates ist die Schließung von sechs Zero-Day-Lücken, deren Nutzung bei aktiven Angriffen bestätigt wurde. Zero-Day-Lücken sind Sicherheitsanfälligkeiten, die von Cyberangreifern ausgenutzt werden können, noch bevor der Hersteller einen Patch veröffentlicht hat.

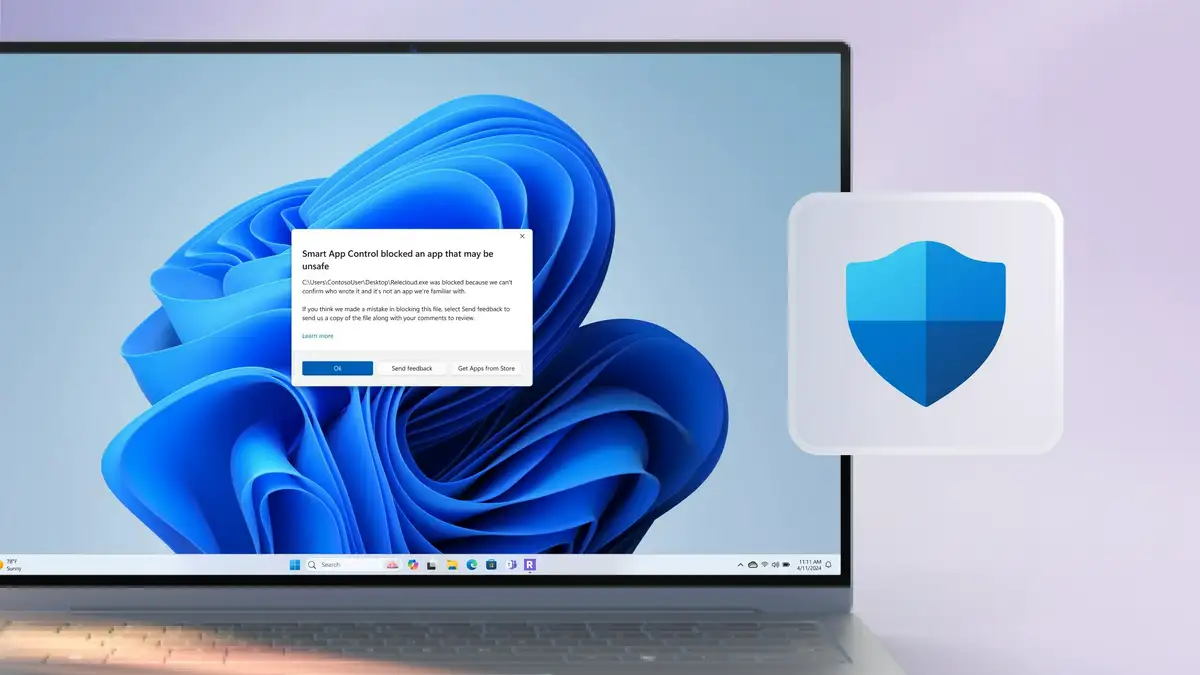

Unter den in diesem Rahmen behobenen Lücken sticht die als kritisch eingestufte CVE-2026-21510 hervor. Diese Schwachstelle zur Umgehung von Windows Shell-Sicherheitsfunktionen ermöglichte es Angreifern, Benutzer zum Öffnen einer bösartigen Link-Datei zu verleiten, um SmartScreen-Warnungen und Mark-of-the-Web-Schutzeinrichtungen zu deaktivieren. Da SmartScreen wie ein Frühwarnsystem gegen verdächtige Dateien und Links fungiert, setzte die Umgehung dieses Mechanismus die Benutzer direkt dem Risiko von Schadsoftware aus.

In ähnlicher Weise betrifft die Sicherheitslücke CVE-2026-21513 die MSHTML-Engine von Windows. Diese Schwachstelle ermöglichte es Angreifern, bestimmte Sicherheitsfunktionen über das Netzwerk zu umgehen. Da die MSHTML-Engine insbesondere in der alten Internet Explorer-Infrastruktur und einigen In-App-Webkomponenten verwendet wird, können Schwachstellen in dieser Schicht systemweite Ketteneffekte auslösen.

CVE-2026-21514 umfasst ein Angriffsszenario, das über Microsoft Word ausgeführt werden kann. Die Lücke erlaubte es bösartigen Office-Dateien, Schutzmechanismen in den Object Linking and Embedding (OLE)-Funktionen zu umgehen. Da die OLE-Technologie eine alte, aber immer noch genutzte Struktur ist, die den Datenaustausch zwischen verschiedenen Anwendungen ermöglicht, kann eine hier entstehende Schwachstelle die Auswirkungen von dokumentenbasierten Angriffen insbesondere in Unternehmensumgebungen verstärken. Das Update schließt zudem die weiteren aktiv ausgenutzten Lücken CVE-2026-21519, CVE-2026-21533 und CVE-2026-21525.

Dieses Paket mit insgesamt 55 Sicherheitslücken beschränkt sich nicht nur auf Zero-Days. Zahlreiche Fehler mit hohem und mittlerem Schweregrad in den Bereichen Speicherbeschädigung, Umgehung der Authentifizierung und Informationslecks wurden ebenfalls behoben. Speicherbeschädigungen können oft der Ausgangspunkt für Kettenangriffe sein, die bis zur Remote-Code-Ausführung führen. Schwachstellen bei der Umgehung der Authentifizierung erhöhen das Risiko unbefugter Zugriffe, was insbesondere in Unternehmensnetzwerken schwerwiegende Folgen haben kann.

Schließlich enthält das Update vom Februar 2026 auch einige nicht-sicherheitsrelevante Verbesserungen. Insbesondere bei der Netzwerk- und Gerätetreiberkompatibilität werden geringfügige, aber systemweit spürbare Stabilitätsverbesserungen gemeldet. Ein weiteres technisches Thema, auf das Microsoft in diesem Update hinweist, sind die Secure Boot-Zertifikate, die sicherstellen, dass beim Startvorgang des Geräts nur vertrauenswürdige Software ausgeführt wird. Zur Vorbereitung auf die im Juni 2026 ablaufenden Zertifikate werden neue Signale und Übergangsmechanismen in die Systeme integriert.