Forscher der University of California haben eine schwerwiegende Sicherheitslücke in modernen Wi-Fi-Netzwerken entdeckt. Diese als AirSnitch bezeichnete Schwachstelle ermöglicht es einem Benutzer, Daten von anderen Geräten im selben Netzwerk abzufangen und fortgeschrittene „Man-in-the-Middle-Angriffe“ (MITM) durchzuführen. Besonders besorgniserregend ist, dass diese Lücke selbst dann funktioniert, wenn Maßnahmen zur Client-Isolierung aktiviert sind.

Wie funktioniert AirSnitch?

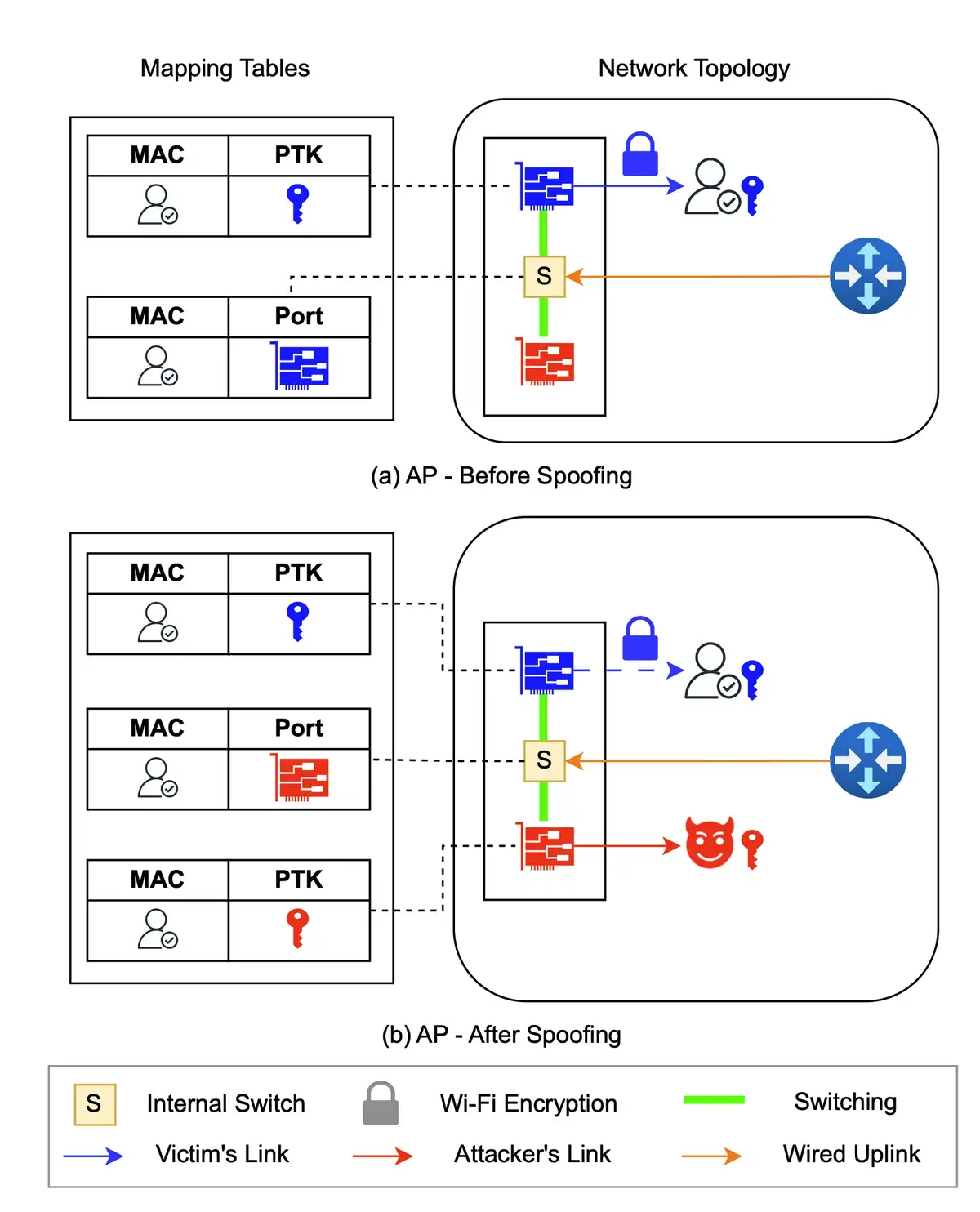

Der Studie zufolge nutzt AirSnitch eine Schwachstelle in der grundlegenden Architektur des Wi-Fi-Protokolls aus. Bekanntlich verknüpft Wi-Fi MAC-Adressen, Verschlüsselungsschlüssel und IP-Adressen auf den Ebenen Layer 1, 2 und 3 nicht kryptografisch miteinander. Dies erlaubt es Angreifern, die Identität eines anderen Geräts anzunehmen, in das Netzwerk einzugreifen und den Datenverkehr umzuleiten.

Die Forscher geben an, dass AirSnitch weltweit gängige Wi-Fi-Verschlüsselungen umgehen und den Weg für fortgeschrittene Cyberangriffe ebnen kann. Zudem wird betont, dass diese Methode für komplexe Angriffe wie Cookie-Diebstahl, DNS-Spoofing und Cache-Poisoning genutzt werden kann.

AirSnitch nutzt mehrere Techniken, um die Client-Isolierung in Wi-Fi-Netzwerken zu umgehen. Die erste Methode ist der Missbrauch gemeinsam genutzter Netzwerkschlüssel. Die meisten Netzwerke verwenden ein einziges Passwort oder einen Group Temporal Key (GTK). Der Angreifer bettet für das Zielgerät präparierte Pakete in den GTK-Broadcast-Frame ein; die Pakete wirken, als seien sie an das gesamte Netzwerk gesendet worden, und werden vom Ziel akzeptiert. Dies verschafft dem Angreifer die erste Gelegenheit für komplexere Angriffe.

Eine weitere Methode wird als „Gateway Bouncing“ bezeichnet. Bei dieser Technik leitet der Angreifer Datenpakete an die MAC-Adresse des Gateways weiter. Das Gateway erkennt die IP des Ziels in der Layer-3-IP-Adresse des Pakets, ignoriert das Layer-2-Ziel und leitet das Paket direkt an das Opfer weiter. So können Clients Daten austauschen, ohne eine direkte Verbindung aufzubauen.

Durch MAC-Spoofing imitiert der Angreifer die MAC-Adresse des Zielgeräts, sodass der gesamte Downstream-Verkehr zu ihm umgeleitet wird. Ähnlich kann durch die Nachahmung der MAC-Adresse von Backend-Geräten, insbesondere des Gateways, der Upstream-Verkehr des Ziels abgefangen werden.

Welche Netzwerkgeräte sind betroffen?

Die Untersuchung ergab, dass diese Sicherheitslücken in beliebten Heimroutern wie Netgear Nighthawk X6 R8000, Tenda RX2 Pro, D-Link DIR-3040, TP-Link Archer AXE75 und Asus RT-AX57 sowie in Open-Source-Firmwares wie DD-WRT v3.0-r44715 und OpenWrt 24.10 sowie in zwei universitären Unternehmensnetzwerken vorhanden sind. Dies verdeutlicht, dass das Problem nicht herstellerspezifisch ist, sondern in der Wi-Fi-Architektur selbst liegt.

Experten weisen darauf hin, dass die Durchführung dieses Angriffs aufgrund der Komplexität moderner drahtloser Netzwerkstrukturen nicht einfach ist. Dies bedeutet jedoch nicht, dass Hersteller und Standardisierungsgremien das Problem ignorieren sollten. Die Forscher betonen, dass robuste Standards für die Client-Isolierung geschaffen werden müssen, um diese Lücke zu schließen.